某客户虚拟防火墙部署方案分析

1. 某客户虚拟防火墙部署方案:

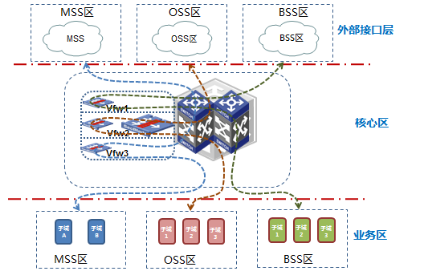

n 客户现网拓扑如下所示:

n 方案的重点是在S12518交换机的防火墙插卡上划分虚拟防火墙,根据业务的需求,共划分3个虚拟防火墙。同时在虚拟防火墙上启用相关的域间策略,实现业务的隔离。

n 移动资源池用虚拟防火墙与虚拟机联动,来实现虚拟机的安全防护。

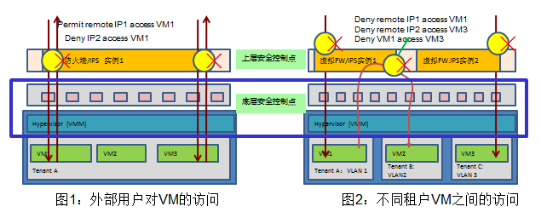

n 外部用户对VM的访问控制:【图1】:远程用户访问服务器上的VM1虚拟应用,防火墙是必经之路,超高的硬件性能、可视的规则匹配情况,使其成为最佳控制点。

n 不同的VM属于不同的VLAN:【图2】,此时VM之间二层已隔离,VM之间的流量交换必然经过外部安全控制层;防火墙和IPS等外置设备是最佳的控制点。

2. 方案特点:

Ø 虚拟防火墙实例提供相互隔离的安全服务,具备私有的区域、域间、ACL规则组和NAT地址池,并且能够将绑定接口加入私有区域;

Ø 虚拟防火墙实例能够提供地址绑定、黑名单、地址转换、包过滤、统计、攻击防范、ASPF和NAT ALG等私有的安全服务;

Ø 虚拟防火墙为用户提供相互隔离的配置管理平面;

Ø 虚拟防火墙管理员登录防火墙后有权管理和维护私有防火墙的路由和安全策略。

3. 与传统防火墙部署相比优缺点:

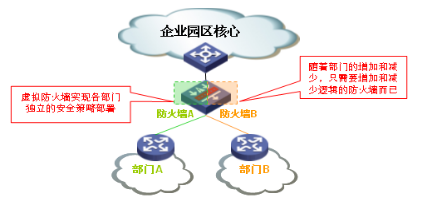

Ø 传统防火墙部署时,如果要为多个部门业务提供隔离,并提供安全保障时,企业可能要部署和管理多台独立防火墙,导致建设和维护成本较高;

Ø 传统的物理防火墙增加,意味着网络中需要管理的网元设备增多、拓扑更加复杂,势必增加网络管理的复杂度。

Ø 通过一台防火墙虚拟多个逻辑防火墙,降低投资成本;

Ø 根据业务多变的需求,虚拟防火墙可以提现灵活性和扩展性;

Ø 通过H3C IMC管理平台和H3C SecCenter安全管理中心可以实现多个防火墙的统一管理。

2016年01月

本期文章

-

刊首语

-

公司动态

-

行业聚焦

-

产品推荐

-

案例介绍

-

经验共享

-

服务明星

-

培训天地

您的位置:

您的位置: